Diventa free member

Vuoi leggere questo articolo e le altre notizie e approfondimenti su Ninja? Allora registrati e diventa un membro free. Riceverai Breaking News, Marketing Insight, Podcast, Tips&Tricks e tanto altro. Che aspetti? Tieniti aggiornato con Ninja.

Diventa free member

Vuoi leggere questo articolo, le altre notizie e approfondimenti su Ninja? Allora lascia semplicemente nome e mail e diventa un membro free. Riceverai Breaking News, Marketing Insight, Podcast, Tips&Tricks e tanto altro. Che aspetti? Tieniti aggiornato con Ninja.

Finalmente, dopo la parte 1 e la parte 2 di questa (spero interessante) riflessione, siamo giunti al capitolo finale di questo piccolo viaggio.

Per accedere a livelli sempre più profondi del Web non basta un semplice browser come TOR o sistemi di anonymous proxy. A questo punto generalmente le cose si complicano e generalmente si inizia a parlare anche di macchine virtuali ad-hoc e/o connessioni vpn di accesso a reti chiuse.

Anche in questo caso, però, si trovano spesso tante informazioni discordanti, talvolta addirittura corredate da teorie tecnicamente poco credibili da un punto di vista informatico.

Ma procediamo con ordine. Dopo il Dark Web abbiamo ad esempio il Charter Web, che nella maggior parte dei casi viene definito come “accessibile attraverso una modifica hardware chiamata “Closed Shell System”. Scendendo ancora si parla anche del Marianna’s Web, un livello talmente basso che per accedervi occorre scomodare il quantum computing.

Ora, io non sono un master evangelist di networking, ma nutro forte scetticismo su molte delle considerazioni che si trovano scritte in giro. Magari è solo un mio limite, e sarei ben felice di conoscere qualcuno che mi possa spiegare, ad esempio, queste "modifiche hardware" in cosa consistono esattamente. Ma solo ad una condizione: dopo che avrà giurato sul Tanenbaum e in nome dello stack ISO/OSI che non sta inventando.

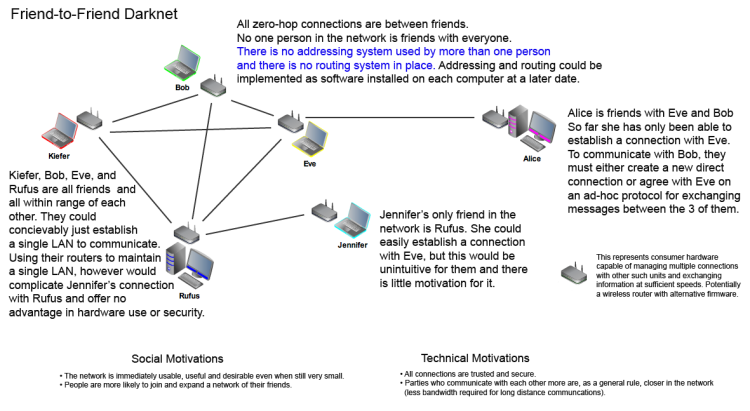

Per quanto riguarda il famigerato “Closed Shell System”, parliamo di un insieme di nodi interconnessi direttamente tra loro in modo da formare una "rete mesh", chiusa e isolata, accessibile solo da chi ne fa parte. Giusto per farti un esempio, guarda lo schema seguente:

Quindi i dati (file sharing) e i servizi (chat, blogging, forum, mail ..) offerti rimangono all'interno di una rete chiusa e privata, cui non è propriamente banale accedere. Per questo spesso vengono comunemente chiamate Darknet.

Questo perché non ci sono solo i domini .onion, dei quali ho parlato nel precedente articolo, ma ad esempio anche i .loky, che fanno parte di un network a parte, oppure i domini .clos, ancora diversi. Molti di questi prevedono la criptazione dei dati, quindi non sono propriamente di facile accesso, se non si sa esattamente cosa si deve fare.

Le darknet sono quindi svariate; anoNET, Freenet, StealthNet, Entropy, I2P, Hyperboria, solo per fare degli esempi. Alcune garantiscono forme più o meno strette di anonimato, altre no, lasciando a chi si collega l'onere di proteggere adeguatamente l'anonimato e la sicurezza delle sue connessioni.

Volendo verticalizzare ulteriormente alcuni degli aspetti tecnici, bisognerebbe iniziare a parlare anche di Osiris e ChaosVPN, ma rischio di esulare dallo scopo di questo articolo e creare solo confusione: vado quindi avanti ricordandoti che Google è amico e puoi chiedere maggiori informazioni a lui :-)

"Alla fine, tutto questo impegno per cosa, che già non abbia immediatamente qui e subito, nel web che conosco?" Bella domanda. Che il Dark Web esista è un dato di fatto; che sia di proporzioni palesemente ben più vaste del Surface Web, anche.

Finora abbiamo parlato di strati e tecnicismi, ma alla fine che contenuti posso trovare? Come è strutturato? Qui sono indeciso sulla citazione più adatta per rendere l'idea, tra "Una nuova vita vi attende nelle colonie Extra-Mondo. Un'occasione per ricominciare in un Eldorado di nuove occasioni e di avventure" (Blade Runner) e "Figliolo ho a tua disposizione... un Luna Park pieno di atroci divertimenti!" (Constantine).

Pur ribadendo con forza il mio consiglio in merito al "lascia perdere e stanne fuori!", vediamo in cosa consiste il "piatto della casa".

In base a tutto quanto scritto sopra, pare che non ci sia un vero e proprio limite a quello che ci si può trovare, sapendo dove e come scavare bene e a fondo. Tutto quello che per un qualsiasi motivo rappresenta un bisogno (ovviamente illegale), per il quale c’è una domanda di mercato, può trovare la sua risposta in un’offerta, indipendentemente dalla nicchia che rappresenta.

Ci sono forum tematici, sistemi di chat, piattaforme “social”. Sembra il mondo che conosciamo perfettamente, semplicemente invertito, strutturato allo stesso modo e con gli stessi servizi; solo il bisogno è profondamente e radicalmente diverso.

La cosa che personalmente mi stupisce di più è proprio quel sentore di “simmetria” con la parte di web che conosciamo. Vuoi comprare un particolare virus informatico che produca un determinato tipo di infezione, o di furto di dati? Ci sono piattaforme di e-commerce che sfruttano tutti i migliori e più noti principi di marketing e user experience che trovi in quelle che frequenti abitualmente. Con tanto di clausole “soddisfatti o rimborsati”.

Ne parlava Jamie Bartlett nel giugno del 2015 in un suo speech per TEDTalk “How the mysterious Darknet is going mainstream”, in parte anche Caleb Barlow nello speech "Where is cybercrime really coming from?", video molto interessanti che ti invito a cercare e guardare.

Non posso non fermarmi un attimo a considerare tutto questo nella sua globalità, non guardando tanto e solo il dettaglio tecnico quanto il senso che assume, e quello che posso anche liberamente e personalmente dedurre in merito alla natura umana. Non con moralismo e il piglio di chi vuole giudicare, ma di chi rimane comunque colpito e perplesso di fronte alla vastità di tutto questo.

E' per questo che, estendo il cerchio, giro anche a te la domanda. Tu cosa ne pensi? Fammi sapere.

"Un secondo .. lei va di sotto?" - "No, se posso evitarlo .." (John Constantine)